はじめに

Azure AD が FIDO2対応したニュースが出ていたので、早速試してみます。

ただ、、FIDO2のセキュリティーキーは持っていないので、、、Microsoft Authenticator(ソフトウェアのワンタイムパスワード)によるパスワードレス認証を試します。

ちなみに、セキュリティーキーはこんなのです。

やり方

Azure Active Directory の環境が必要です。無料で構築するやり方は別記事にまとめています。

Azure Active Directory の設定

Azure Active Directory 管理センターを開きます。

"Azure Active Directory" をクリックします。

セキュリティ > "認証方法" をクリックします。

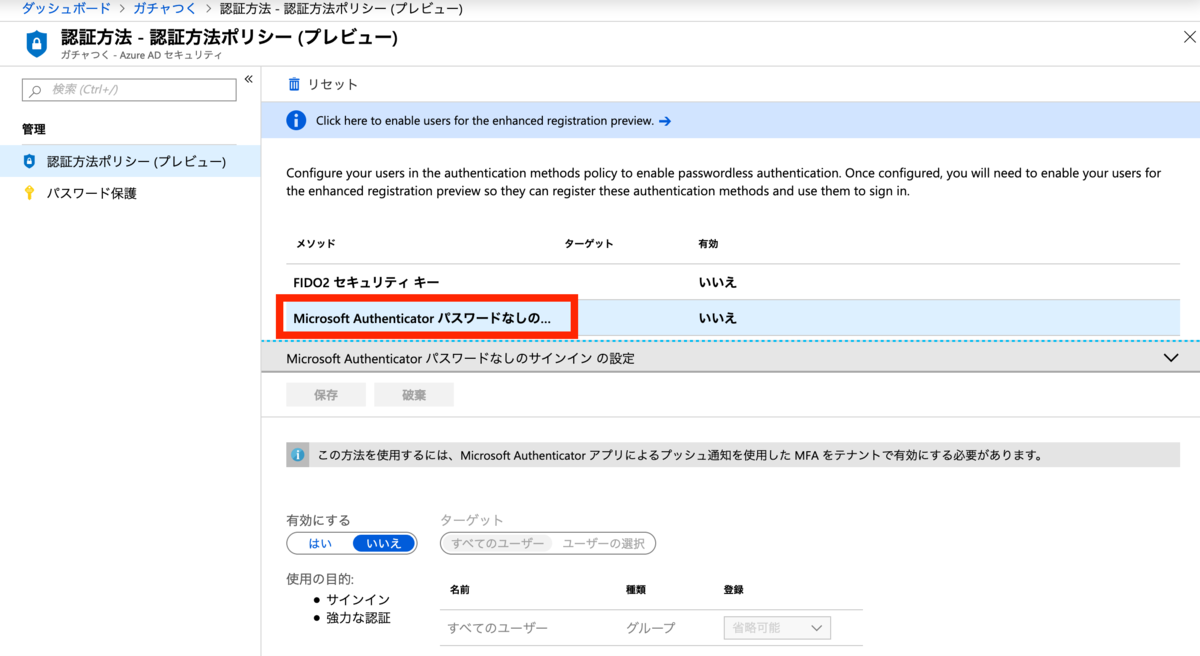

認証方法ポリシー(プレビュー)の画面に、

- FIDOセキュリティキー

- Microsoft Authenticator パスワードなしのサインイン

という項目があります。

今回は"Microsoft Authenticator パスワードなしのサインイン"をクリックします。

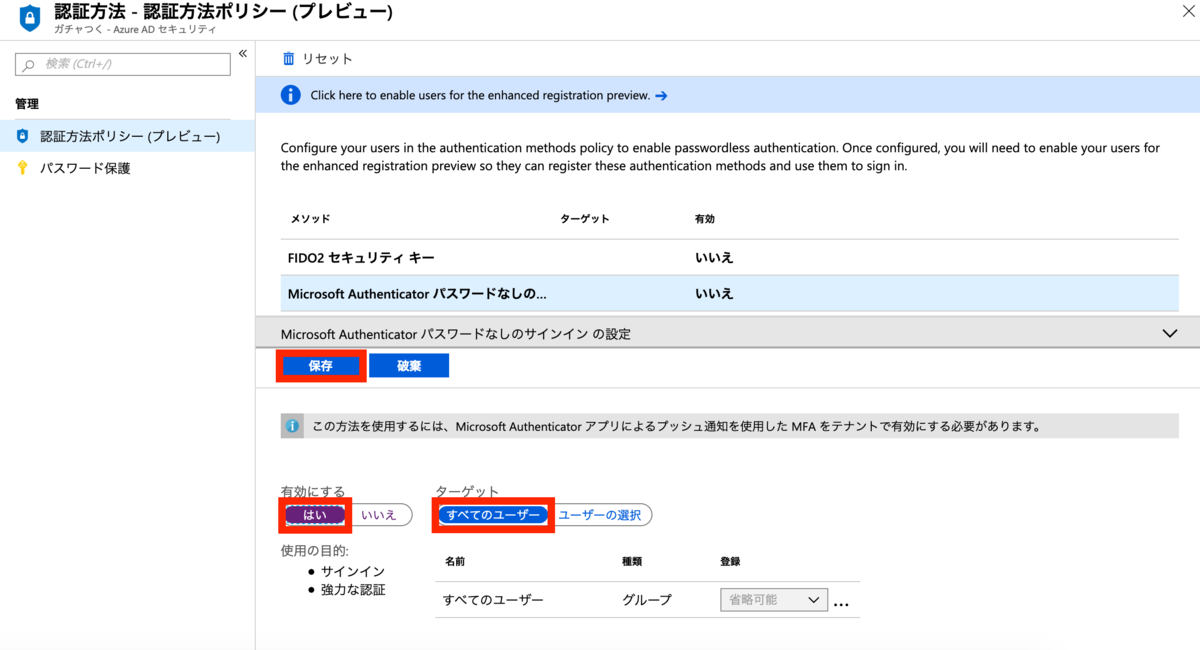

有効にする : はい

ターゲット:すべてのユーザー

に設定し、"保存"をクリックします。

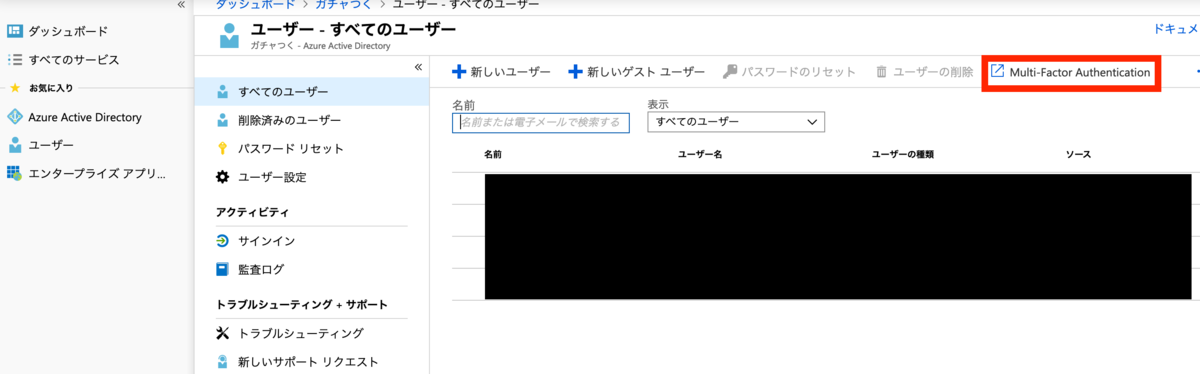

Azure Active Directory のユーザー管理画面で、"Multi-Factor Authentication"をクリックします。

パスワードレス認証を試すユーザーを選択し、"有効にする"をクリックします。

ユーザー側の設定

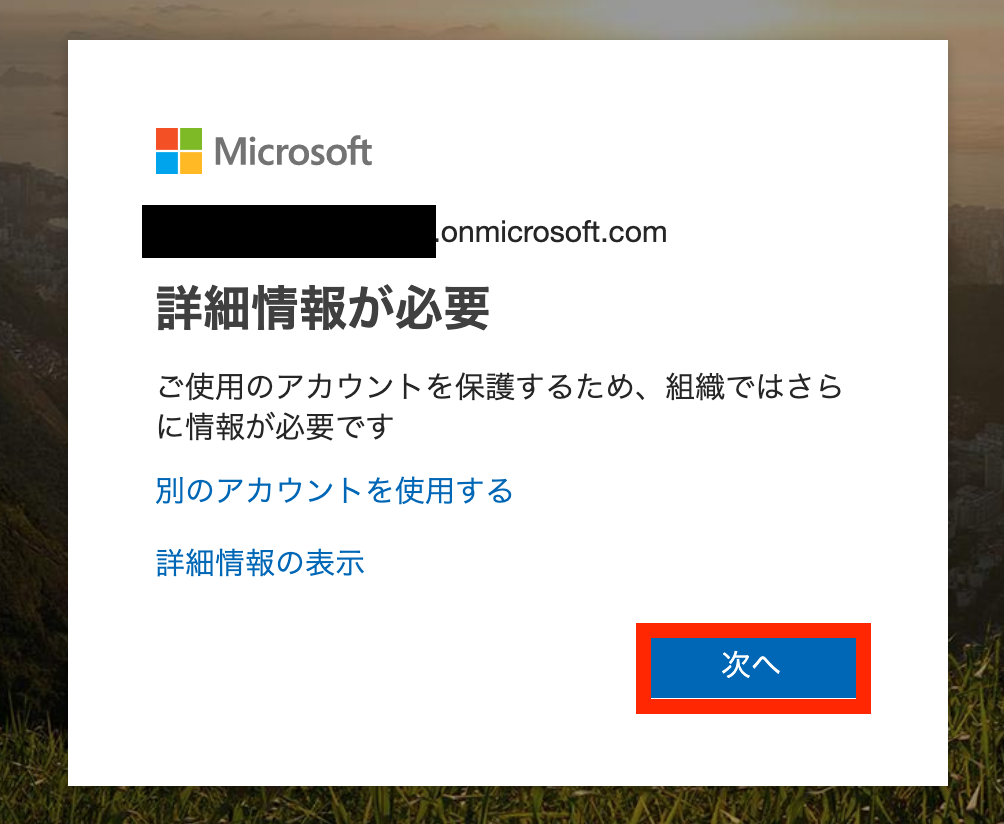

パスワードレス認証を試すユーザーでoffice365へログインします。

詳細情報が必要という画面が出ますので、"次へ"をクリックします。

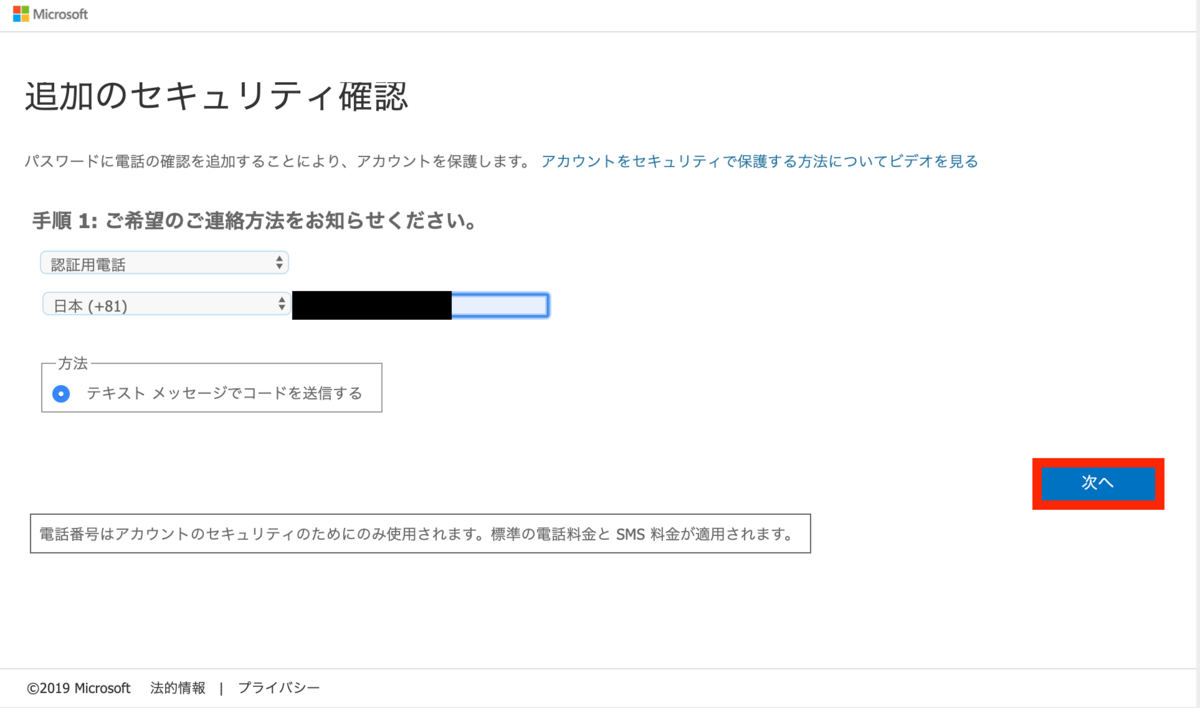

電話番号を入力し、"次へ"をクリックします。

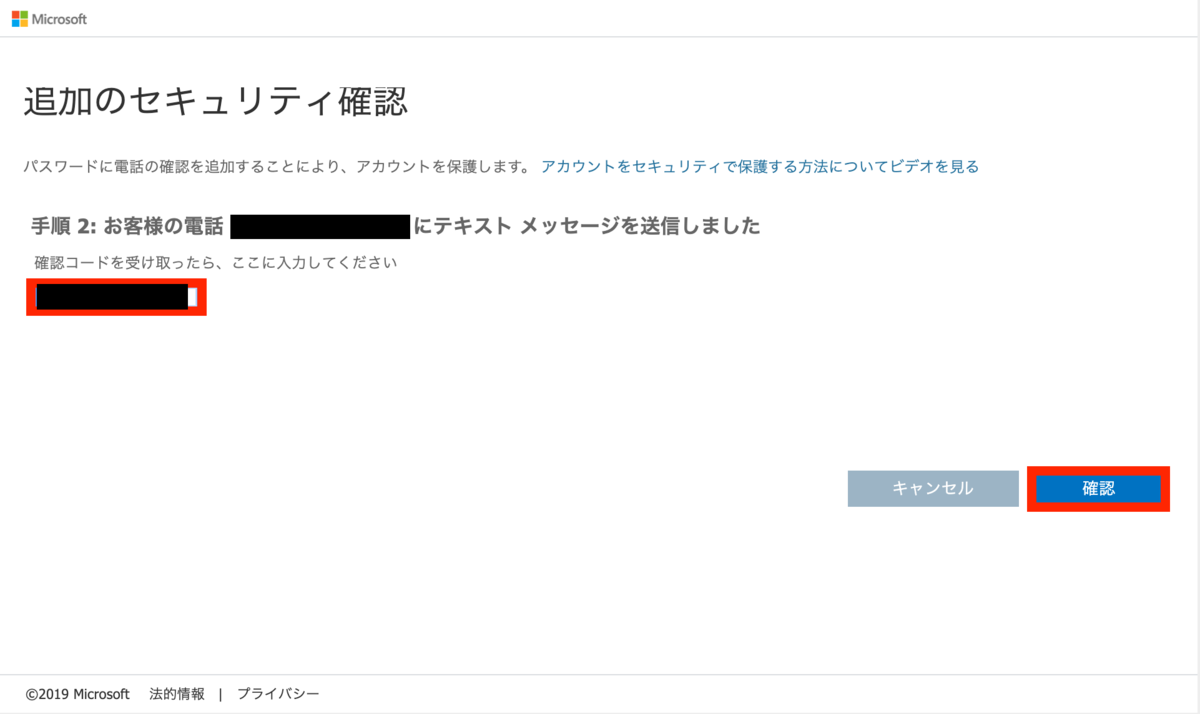

SMSでコードが送信されるので、入力し"確認"をクリックします。

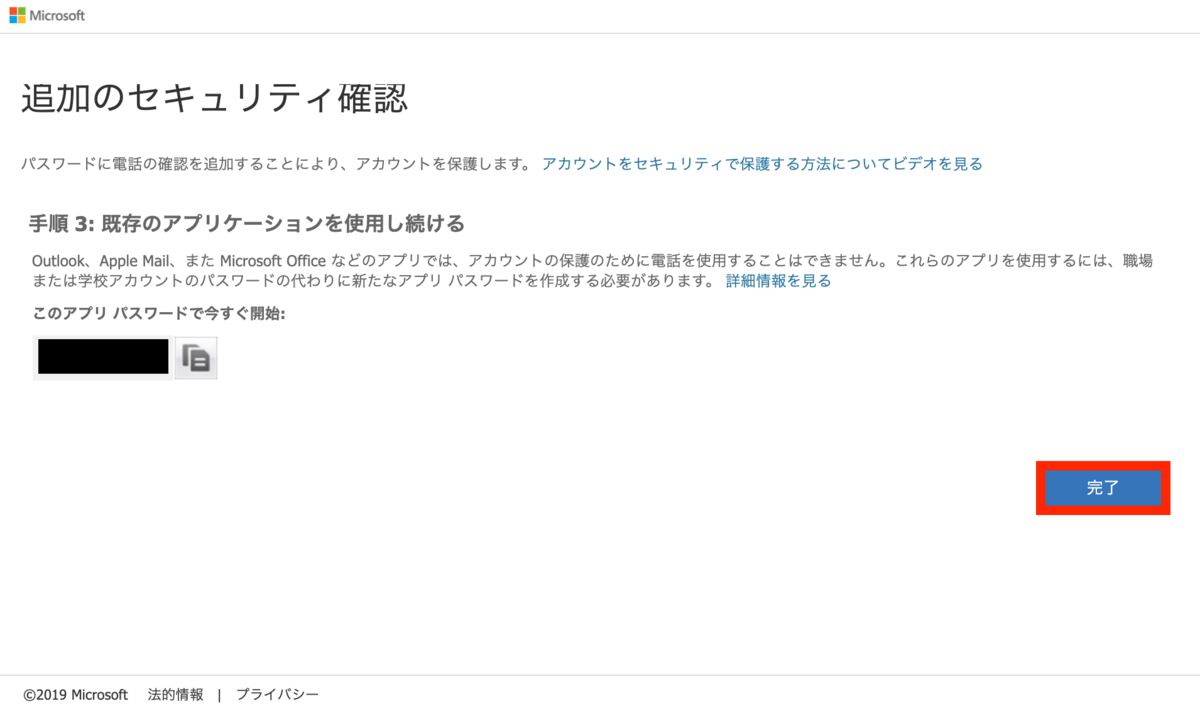

アプリケーション用のパスワードが発行されます。

今回は使用しませんが、通常は必要なので(後から再発行もできますが)コピーしておくことになります。

"完了"をクリックします。

ログイン後、マイアカウントのページから、"アカウントに使用する電話番号を更新します。"をクリックします。

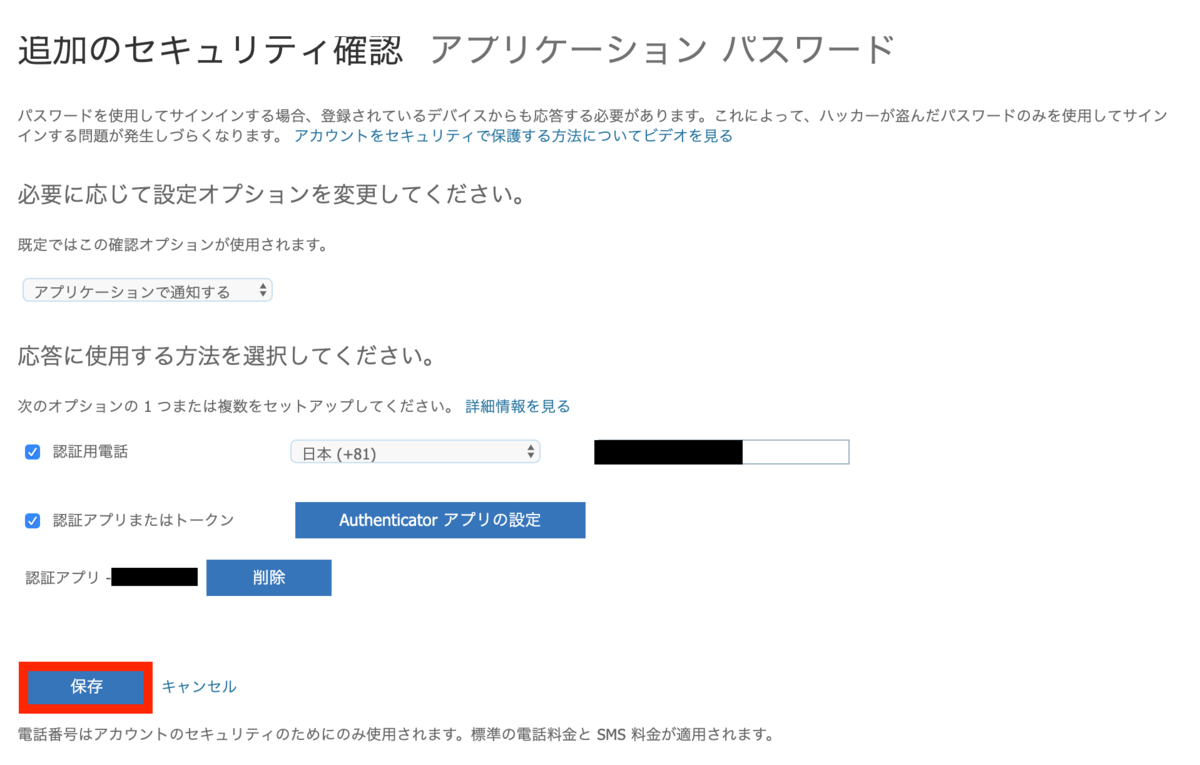

確認オプション:アプリケーションで通知する

認証用電話と認証アプリまたはトークンにチェックを入れる。

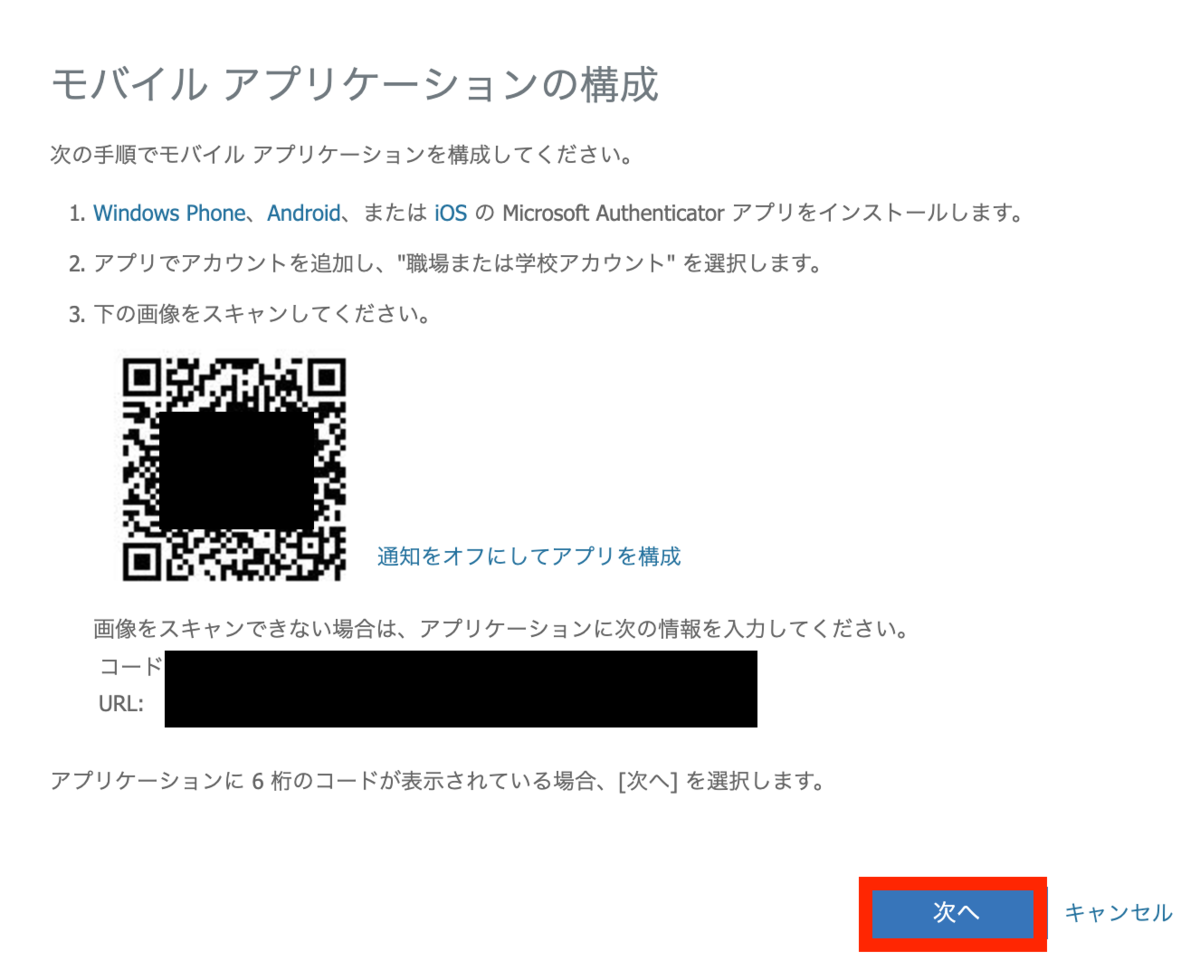

"Authenticatorアプリの設定"をクリックします。

表示される手順通りに実施し、"次へ"をクリックします。

"保存"をクリックします。

Microsoft Authenticator アプリの設定

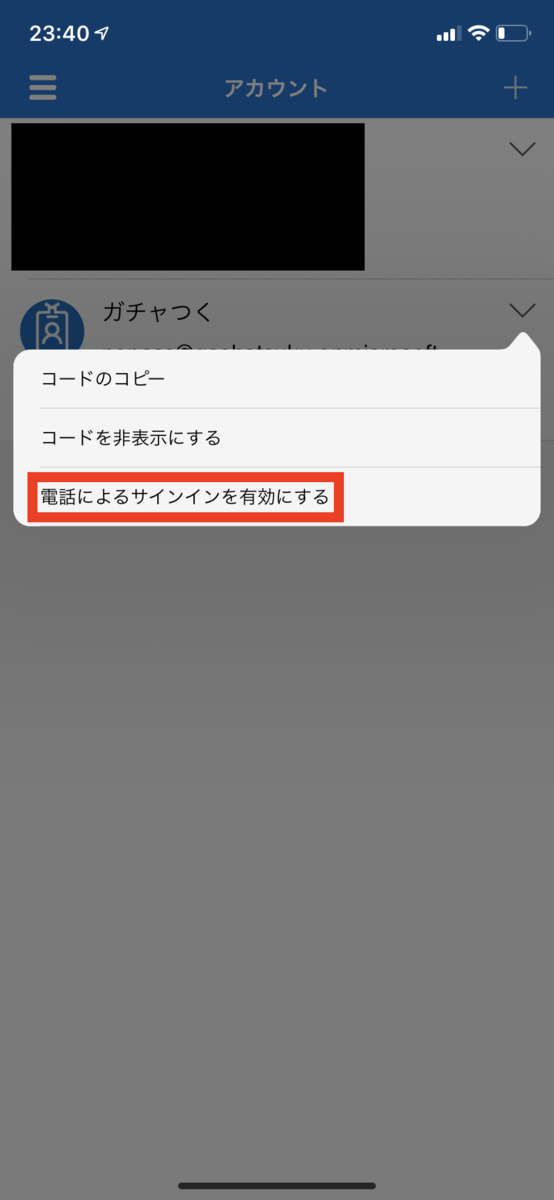

"電話によるサインインを有効にする"をタップします。

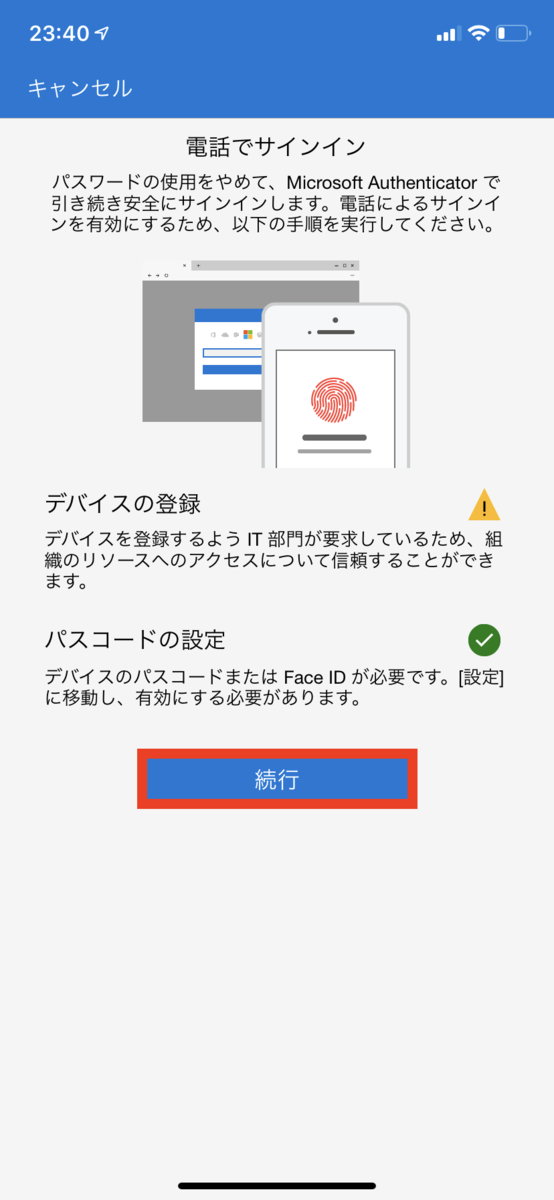

"続行"をタップします。

パスワードを入力し、"サインイン"をクリックします。

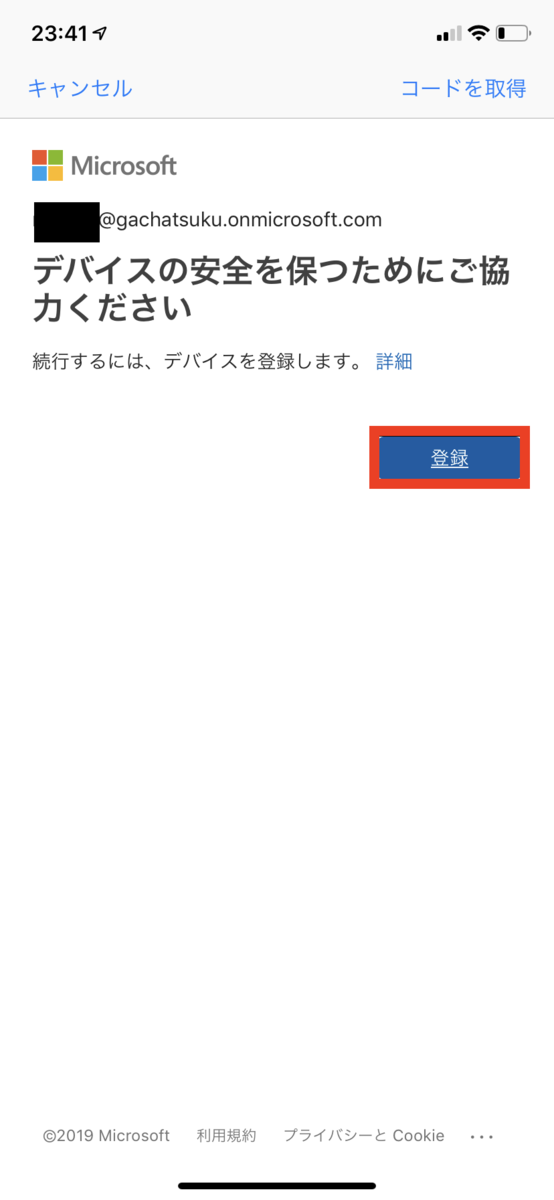

"登録"をタップします。

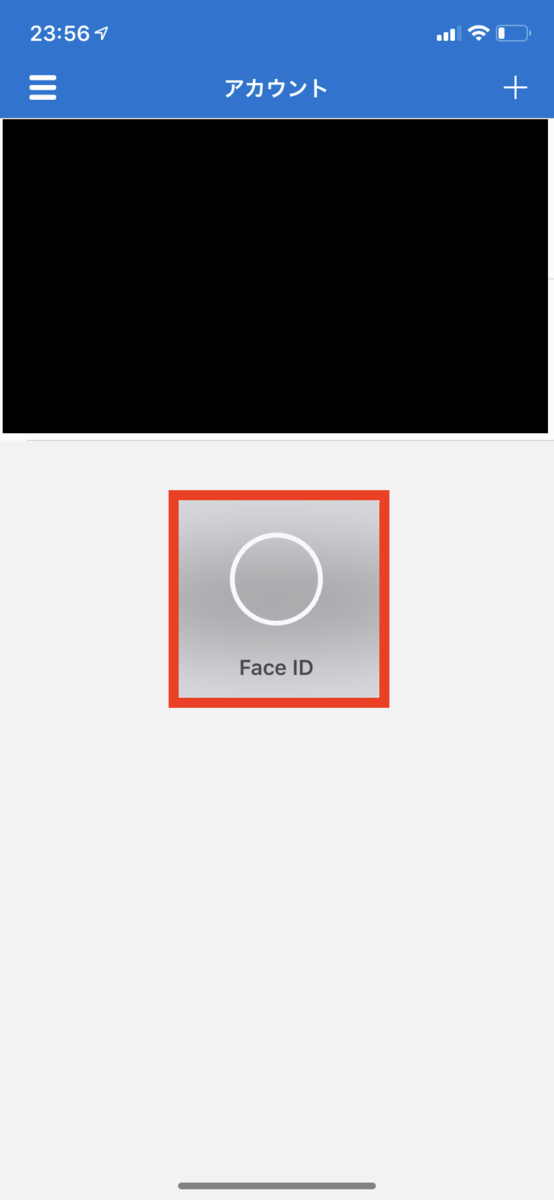

FaceIDの使用を許可します。

ログイン確認

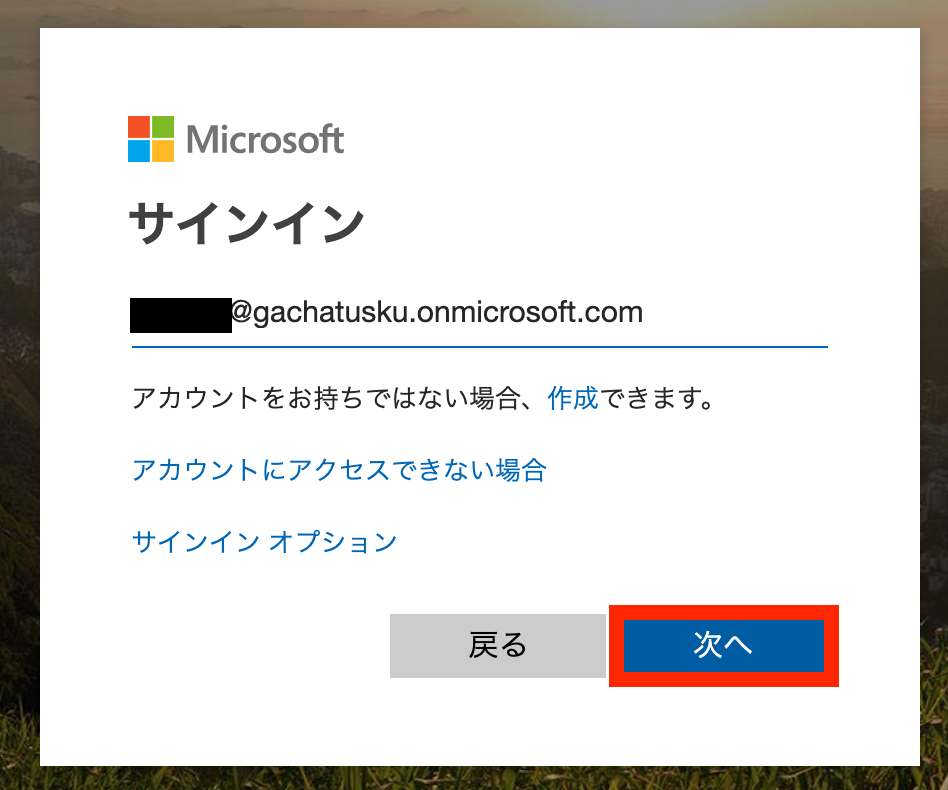

Office365のログイン画面で、パスワードレス認証を試すユーザー名を入力し"次へ"をクリックします。

2桁の番号が表示されます。

Microsoft Authenticator アプリ側で同じ番号をタップします。

FaceIDの確認が入ります。

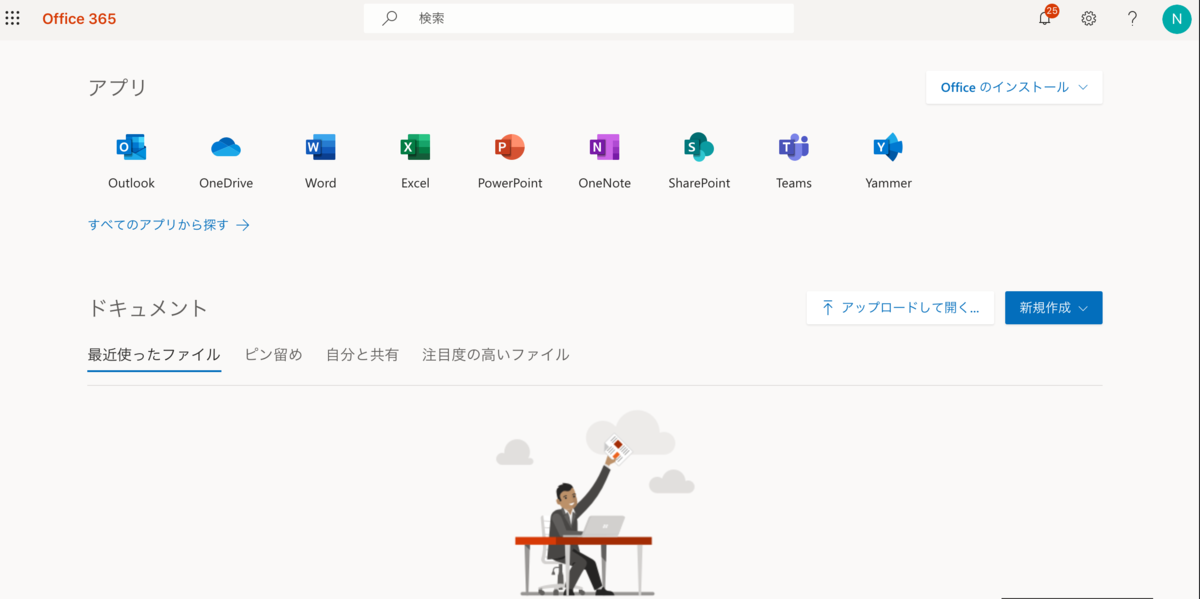

パスワードレス認証ができました!!!

〆